Отчёт GNOME с обобщением данных, полученных после сбора телеметрии

Опубликован отчёт о составе окружений пользователей GNOME, подготовленный на основе данных, полученных в результате сбора телеметрии у 2560 пользователей, добровольно воспользовавшихся инструментом gnome-info-collect для отправки информации о своих системах. Полученные данные позволят разработчикам понять предпочтения пользователей и учесть их при принятии решений, связанных с повышением удобства работы и развитием оболочки.

Используемые дистрибутивы:

- Fedora 54.69%

- Arch 18.64%

- Ubuntu 10.61%

- Manjaro 5.56%

Наличие поддержки Flatpak:

- Flatpak установлен 93.13%

- Flatpak не установленн 6.87%

Браузер по умолчанию:

- Firefox 73.14%

- Chrome 11.64%

- Brave 4.76%

- GNOME Web 1.99%

- Vivaldi 1.91%

- LibreWolf 1.79%

- Chromium 1.71%

- Junction 1.55%

- Microsoft Edge 1.51%

Производитель оборудования:

- Lenovo 23.54%

- Dell 15.01%

- ASUS 11.91%

- HP 10.17%

- MSI 9.72%

- Gigabyte 9.63%

- Acer 3.92%

Активные функции удалённого доступа:

- SSH 20.95%

- Удалённый доступ к рабочему столу 9.85%

- Обмен файлами 6.36%

- Обмен мультимедийными данными 4.29%

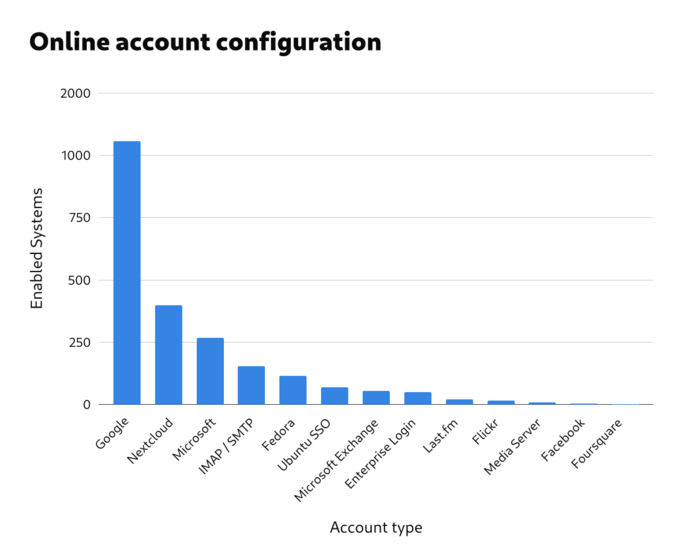

Учётные записи в online-сервисах

Установленные дополнения к GNOME Shell:

- Appindicator support 43.66%

- Gsconnect 26.70%

- User theme 26.46%

- Dash to dock / panel 23.00%

- Sound output chooser 22.88%

- Blur my shell 21.06%

- Clipboard manager 20.26%

- Caffeine 17.68%

- System monitor 13.75%

- Just perfection desktop 12.63%

- Drive menu 12.32%

- Apps menu 12.24%

- Place menus 10.97%

- Openweather 9.61%

- Bluetooth quick connect 9.50%

- Night theme switcher 8.26%

- Tiling assistant 7.31%

- Launch new instance 7.15%

- Rounded window corners 6.28%

- Game mode 5.80%

- Alphabetical app grid 5.80%

- Burn my windows 5.56%

- GNOME UI tune 4.61%

- Auto move windows 3.93%

- Desktop icons 3.89%

Установленные приложения (полный список):

- GIMP 58.48%

- VLC 53.71%

- Steam 53.40%

- htop 46.25%

- Dconf Editor 43.28%

- Extension Manager 38.44%

- Inkscape 37.19%

- Flatseal 36.80%

- Discord 36.64%

- Chrome 35.12%

- GNOME Web 35.08%

- Chromium 34.02%

- Thunderbird 32.19%

- GParted 31.05%

- Wine 30.16%

- OBS Studio 30.08%

- Visual Studio Code 28.36%

- Transmission 28.09%

- Telegram 27.85%

- Geary 26.25%

( читать дальше... )

>>> Подробности